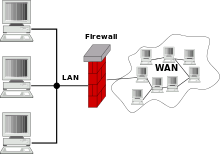

コンピュータのセキュリティにおいて、ファイアウォールはソフトウェアの一種です。このソフトウェアは、内部と外部の間のネットワーク・トラフィックを監視します。ファイアウォールは、保護すべきネットワーク(信頼できる)と外部のネットワーク(あまり信頼できない)、別名WANやインターネットとの間に置かれます。ファイアウォールは、各パケットに適用される一連のルールを持っています。大規模なネットワークを保護する必要がある場合、ファイアウォールソフトウェアは多くの場合、他に何もしないコンピューターで動作します。

ファイアウォールは、ネットワークの一部分を不正なアクセスから保護するものです。

ファイアウォールの役割と目的

- 不正アクセスの防止:外部から内部ネットワークへの不要・危険な接続を遮断します。

- 通信の制御:どのホスト、どのポート、どのプロトコルを許可するかをルールで決め、必要な通信だけを通します。

- 可視化と監査:トラフィックをログに記録し、異常な通信や攻撃の痕跡を検出・解析します。

- 境界防御だけでなく内部分離:ネットワーク内でセグメント間の通信を制御し、感染拡大や横移動を抑えます。

主な種類

- パケットフィルタ(ステートレス):IPアドレスやポート番号、プロトコルに基づいてパケットを許可/拒否します。処理が軽く高速ですが、状態情報を保持しないため細かい制御は苦手です。

- ステートフルインスペクション:接続の状態(セッション情報)を追跡して、応答パケットだけを許可するなどより安全な判断を行います。多くの企業用ファイアウォールの基本機能です。

- アプリケーション層(プロキシ/レイヤ7)ファイアウォール:HTTPやFTPなどアプリケーションプロトコルを解釈して、コンテンツ単位で制御できます。Webのフィルタリングやウイルススキャンと組み合わせることもあります。

- 次世代ファイアウォール(NGFW):従来のパケットフィルタやステートフル機能に加え、アプリケーション識別、侵入防止システム(IPS)、マルウェア対策、ユーザー識別などを統合した製品群です。

- UTM(統合脅威管理):ファイアウォール、VPN、アンチウィルス、IPS、Webフィルタなどを一つにまとめたアプライアンス型ソリューション。

- クラウドベース/仮想ファイアウォール:クラウド環境や仮想化環境向けに提供されるソフトウェア型のファイアウォールで、スケールや連携に優れます。

主な機能

- パケットフィルタリング:送信元・宛先IP、ポート、プロトコルに基づく基本的な通信制御。

- ステートフルインスペクション:接続の確立・終了を追跡して正当な通信のみを許可。

- アプリケーション制御:特定のアプリケーションやサービス単位で通信を許可・拒否。

- NAT(ネットワークアドレス変換):内部プライベートアドレスを外部と共有するためのアドレス変換。

- VPNサポート:安全なリモート接続(IPsec、SSL/TLSベースのVPN)を提供。

- ログ・アラートとレポート:トラフィックやイベントの記録、検知に基づく通知。

- SSL/TLSインスペクション:暗号化トラフィックの中身を検査して脅威を検出(プライバシー・運用ポリシーとの兼ね合いが必要)。

導入と運用のポイント

- 最小権限の原則:デフォルトで拒否(deny)し、必要な通信だけを明示的に許可するルール設計を行う。

- ルールの整理と優先順位:ルールが増えると誤設定や競合が発生しやすいので、整理・コメント付け・定期見直しを行う。

- ログ監視とインシデント対応:ログを定期的に確認し、異常があれば迅速に対処する体制を整える。

- ソフトウェアの更新:ファームウェアやシグネチャの定期更新で新たな脅威に対応する。

- パフォーマンス設計:暗号化の復号や深い検査は負荷が高くなるため、必要な性能を見積もり適切なハードウェアやスケール設計を行う。

- バックアップと冗長化:ファイアウォールに障害が起きた場合に備え、設定のバックアップと冗長構成(HA)を検討する。

注意点・限界

- 暗号化トラフィックの可視化:HTTPSなどの暗号化通信はそのままでは内容を判別できないため、必要に応じてSSL/TLSインスペクションが必要。ただしプライバシーや証明書管理の問題がある。

- 誤検知・過剰ブロック:厳しすぎるルールは業務に支障をきたすため、許可例外やテスト運用が重要です。

- 単独で完結するわけではない:ファイアウォールは重要だが、エンドポイント保護、IDS/IPS、認証、ゼロトラストといった他の対策と組み合わせる必要があります。

- ゼロトラストとの関係:境界防御だけに頼らず、ユーザー・デバイス・アプリケーションごとに最小権限で認証・検査する設計が現代の推奨アプローチです。

まとめ

ファイアウォールはネットワークの基礎的かつ重要な防御機構であり、パケットレベルからアプリケーション層までさまざまな方式があります。導入時は目的に合った種類を選び、ルール設計・ログ監視・定期更新・冗長化といった運用面を整えることが安全性向上の鍵です。他のセキュリティ対策と組み合わせることで、より強固な防御を実現できます。