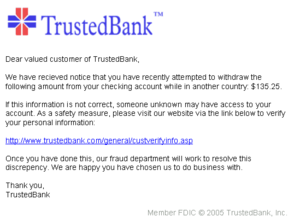

フィッシングとは、犯罪者が利用者の機密情報(ユーザー名やパスワードなど、クレジットカード番号、個人情報)をだまし取る手口です。これはソーシャルエンジニアリングの一種で、相手の心理や慣れを突いて正規のサービスだと信じ込ませ、情報を入力させたり悪意あるファイルを開かせたりします。多くの場合、標的には見覚えのある会社名やロゴを用いた偽のメッセージが送られ、受信者をあわてさせて不正な操作をさせる点が特徴です。

フィッシングは一般に電子メールで行われることが多いですが、SMS(ショートメッセージ)、電話、SNSのダイレクトメッセージ、偽サイトへの広告リンクなど様々な経路で行われます。こうした手口により、犯罪者が銀行口座やショッピング、オークション、ゲームなどのアカウントにアクセスすることが可能になり、個人の資金被害や個人情報の盗難、二次被害(なりすまし送金や追加詐欺)を引き起こします。

主な手口(例)

- 偽のログインページへ誘導:本物そっくりのウェブページに誘導し、ID・パスワードを入力させる。

- 差出人偽装メール:銀行や決済サービス、通販サイトを装い、差出人アドレスやメール本文を偽る。

- 添付ファイル/マルウェア:請求書や領収書に見せかけた添付ファイルを開かせ、マルウェアを感染させる。

- SMS(スミッシング)・電話(ビッシング):携帯宛のリンクや電話で個人情報や認証情報を聞き出す。

- スピアフィッシング(標的型):特定の個人や組織を狙い、事前に集めた情報を使って信頼させる。

- なりすましによる取引妨害(BEC):経理担当者などを狙い、振込先を偽装して不正送金させる。

気づきやすいサイン

- 本文に不自然な日本語や誤字脱字が多い。

- 差出人のメールアドレスが公式のものと微妙に異なる(ドメインが違う等)。

- 緊急性を強調して即時の対応を求める(「24時間以内に確認」等)。

- リンク先のドメインが公式とは違う、または短縮URLが使われている。

- 予期しない添付ファイルや、心当たりのない請求書が添付されている。

- ブラウザの鍵マークやHTTPSがあっても偽サイトである場合があるため、完全な保証にはならない。

被害事例と影響

被害としては、口座からの不正出金、クレジットカードの不正利用、オンラインサービスの乗っ取り、個人情報の売買による将来的な詐欺被害などがあります。企業では顧客情報の漏えい、業務停止、信用失墜といった深刻な影響が生じます。歴史的には、例えば2004年12月に送信されたフィッシングメールは8,829通だったが、2005年1月末には12,845通となり、2005年1月には42%も増加したといった報告があり、同期間にフィッシングのあるウェブページも1,740から2,560に増加しました。以後も手口は多様化・巧妙化しており、依然として大きな脅威です。

被害に遭ったときの初動(やること)

- 可能ならすぐにパスワードを変更する(被害が疑われるアカウント)。

- 二段階認証(2FA)が有効なら再設定して有効化する。

- 金融被害が疑われる場合は、直ちに銀行やカード会社に連絡してカード停止や取引停止を依頼する。

- 不正アクセスや金銭被害の証拠(メール、ヘッダ、スクリーンショット、ログ)を保存する。

- 必要に応じて警察や消費者センター、サービス事業者へ被害を報告する。日本ではフィッシング対策協議会や国の相談窓口にも通報できる。

- 端末のウイルススキャンを実行し、必要なら専門家に相談する。

予防策(個人向け)

- 送信元を確認する:差出人アドレスやリンク先を慎重に確認する。怪しい場合は公式サイトへ自分でアクセスして確認する。

- リンクは直接クリックしない:ブラウザのアドレス欄に公式サイトURLを手入力するか、公式アプリを利用する。

- 二要素認証を有効化する:認証アプリやハードウェアトークンの利用を推奨。

- パスワード管理:各サービスで異なる強固なパスワードを使用し、パスワードマネージャーを利用する。

- ソフトウェアを最新に保つ:OSやブラウザ、セキュリティソフトを常に更新する。

- 疑わしい添付ファイルは開かない:PDFやOffice文書でもマクロや埋め込みリンクが危険な場合がある。

企業・組織向け対策

- 従業員教育:定期的なフィッシング訓練や啓発で疑わしいメールの識別力を高める。

- 技術的対策:メールフィルタ、SPF/DKIM/DMARCの導入、Webフィルタリング、EDR(エンドポイント検出・対応)の導入。

- 業務フローの見直し:振込指示の多段階承認や電話確認の義務化などで不正送金リスクを低減する。

- インシデント対応計画:被害発生時の連絡体制、証拠保存、法的対応の手順を整備する。

最後に:注意点と報告

フィッシングは手口が刻々と変化します。疑わしいメールやSMSを受け取ったら、慌ててリンクをクリックせず、落ち着いて送信元や本文の不自然さを確認してください。被害に遭った、または遭いそうだと感じた場合は、早めにサービス提供者や金融機関、関係機関へ連絡し、証拠を残して対応することが被害拡大を防ぐ鍵です。報告により同様の被害を他者が受けるのを防げる場合もあります。